十年相伴 值得信赖

需要定制开发、购买加速器

另外收损坏的主板、电源、内存等配件

可以联系

QQ1368762345,微信同号

RSS订阅追求最高效、最简单的解决方案

-

- 上一篇:win7右下角图标消失问题测试方案

- 下一篇:街头篮球重启问题临时解决方案

今天接到某位网友反馈登录英雄联盟后客户端消失~然后QQ被盗取的问题。远程查看后具体情况如下

排查过程,使用WindowsMonitor记录客户机日志(新版本能记录到程序退出时间)

日志时间对比出英雄联盟退出的前几秒svchost.exe创建了wmiprvse.exe,wmiprvse.exe创建了Syslemcyqji.exe进程。首先这里非常可疑,wmiprvse.exe这个进程与微软的WMI管理程序同名,且路径也不正常。正常的话应该在C:\Windows\System32\wbem内,而且这个Syslemcyqji.exe属于不是英文单词组合也不是简写组合根据多年经验判断该程序最有可能是针对LOL的木马程序,接下来用ProcessExplorer工具查看PID为1900的svchost.exe程序在线模块,将模块属性发现一个C:\windows\IME\svchost.dll,SouGouIme.exe两个文件,并且提取出来。

SouGouIme.exe程序的情况,加载dll

svchost.dll程序的情况,安装wudg服务,并启动svchost

傀儡程序 Syslemcyqji.exe分析情况,查找(注视)英雄联盟的进程

有兴趣的朋友打开这些URL看下

ASCII "http://i2.tietuku.com/ebdef15df1128b31.png"

ASCII "http://i2.tietuku.com/d77f33568015c894.png"

ASCII "http://i2.tietuku.com/c803e36ebb8d6832.png"

分析到这似乎找到了木马的活动轨迹,由于win764位无法监控文件创建部分所以很遗憾的是没有直接证据证明是某些软件导致的。

不过我们可以做的是:

1、检查C:\windows\IME文件夹内是否存在svchost.dll,SouGouIme.exe这两个文件,以及C:\windows\TEMP\文件夹是否存在sys开头的乱名exe程序与lpath.ini文件。如果有的话删除掉,机器重启让他问题复现,如果重启后文件再次创建那么可以把当前客户机内的软件依次退出,应用不同还原点查看

2、在有问题机器安装WindowsMonitor程序 ,新版本日志采用中文的如果有看不懂可以把日志发送到我的邮箱1368762345@qq.com

3、网吧有机器发生盗号后查看日志在[Process_exit]字段LOL的进程,并记录时间,在下方进程区域核对想通时间的进程,逐个排查

4、你的环境确定能复现问题,但是无法处理。请加我QQ1368762345(09:00~18:00)

以上仅个人观点,如有不正确描述还望谅解 金山火眼分析结果 脱壳后的木马样本

备注:该问题由顺网小哥整理,尊重他人劳动成果转载他处请标注原作者声明

猜你喜欢

- 最新发布的文章

域名出售

2025年03月08日

C语言不同进制数据printf表达方式

2022年01月09日

Windows服务器监控工具

2021年08月21日

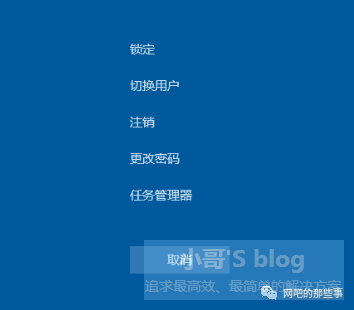

如何屏蔽Ctrl+alt+del快捷键

2021年05月11日

桌面突然多出一个"游戏圈_网络助手"

2021年05月11日

- 最新评论

如果对你有帮助,快赞赏下作者吧。

如果对你有帮助,快赞赏下作者吧。