声明:下面图片太小看不清,可以选择放大浏览器的页面即可!

【问题现象】

【问题结果】

系统包被动手脚,添加了增值程序

【排查思路】

此处略过为什么定位到是puetose.exe进程,保留点悬念给新的技术方案。

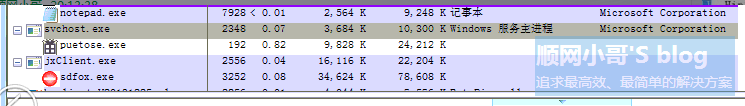

1、定位到是puetose.exe导致,那么我们就得查这个程序怎么来的。请继续往下看

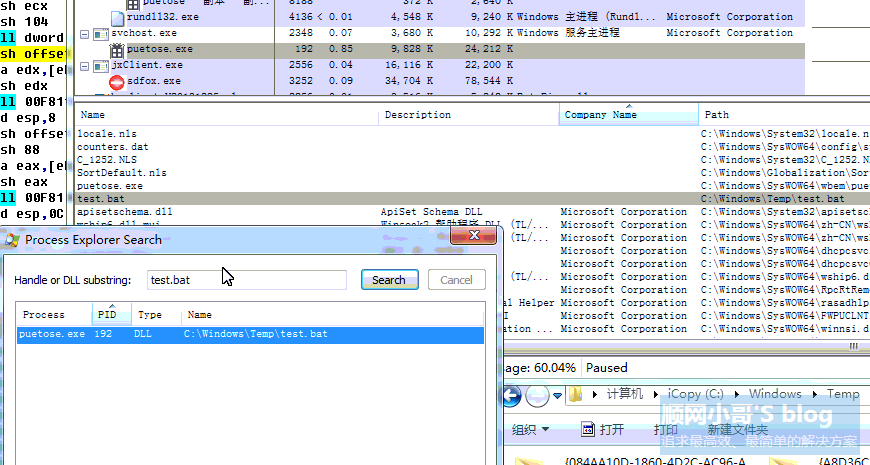

2、定位到puetose.exe程序加载的一个test.bat程序是对IE有操作的,那么我们继续看下这个test.bat的内容

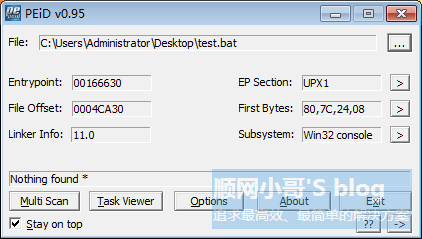

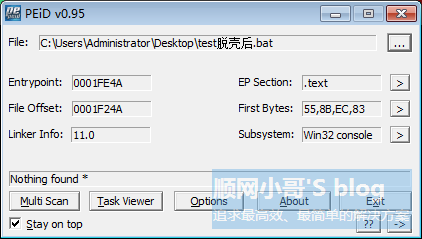

3、首先他并非一个bat,而是一个exe程序用的upx方案伪装的,来用PEID扫一下脱壳前的样子

4、再看下脱壳后的样子

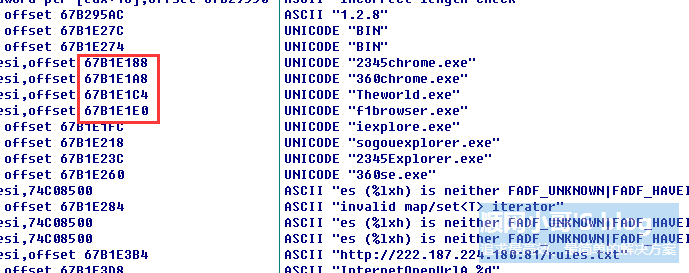

5、看看这个test.bat的内容,哦耶!看到了不该看到的内容。

6、言归正传,逆推发现了该程序有问题,那么顺藤摸瓜查下这个puetose.exe

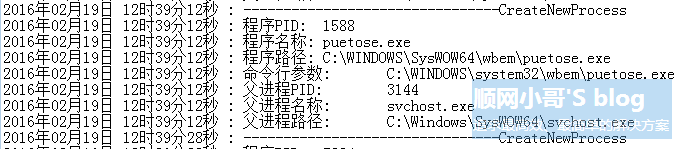

7、puetose.exe根据进程树结构分析得知是由系统进程svchost.exe创建的,为了避免意外发生我们也使用windowsmonitor抓取下创建过程。(日志抓取图与上述的进程树结构图不是同一台机器抓取)

8、与上图中的进程树结构一致,是由svchost.exe创建出来的,那我们再继续查这个3144的程序。

9、从上图看的出来PID3144的svchost.exe的程序是由PID为3124的smss.exe的进程创建出,那我们继续往下追踪看下这个3124的smss.exe程序

10、从上图看的出来PID3124的smss.exe的程序是由PID3080的141.exe程序创建出来,那我们继续往下追踪看下这个3080的141.exe程序

11、从上图看的出来PID3080的141.exe的程序是由PID2880的cmd.exe程序创建出来,那我们继续往下追踪看下这个2880的cmd.exe程序

11、从上图看的出来PID为2880的cmd.exe的程序是由PID是1624的svchsot.exe程序创建出来,那我们继续往下追踪看下这个1624的svchsot.exe程序

12、到这里的时候我才发现processmonitor的日志已经没有了,往上找也找不到了。

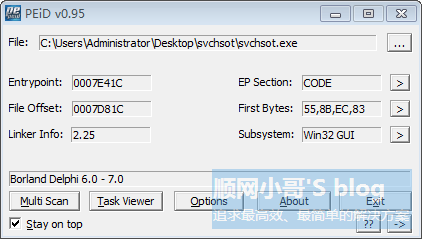

13、线索中断后我们只有逆向反推,看看这个svchsot.exe是不是属于“食物链顶层的程序”,还好做这个的程序有点良心,没加壳。

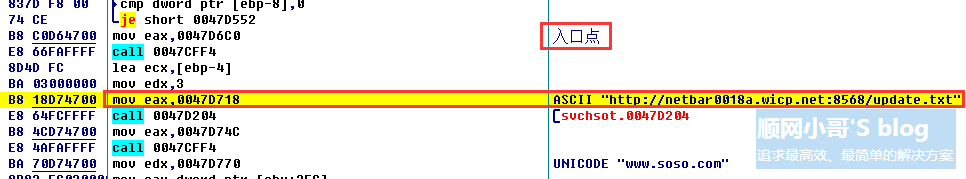

14、那我们近一步看看里面是啥东西,结果真的没让我失望。看到了不该看到的东西

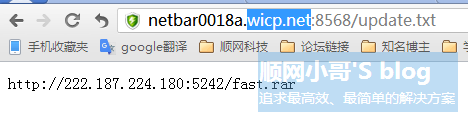

15、来看看这个txt内容把,

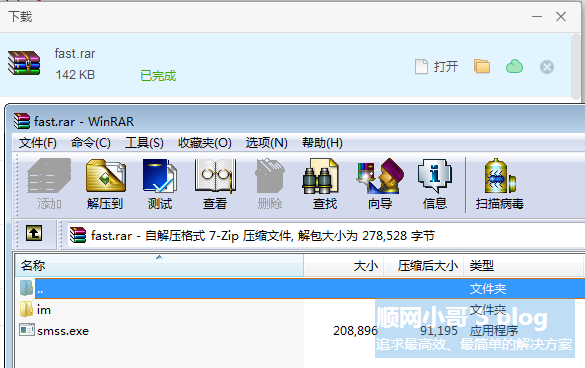

16、继续继续,有种大结局的感觉了,把这个压缩包下载下来以后发现一枚跟客户机进程smss.exe一模一样的程序

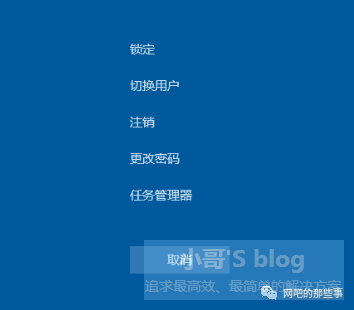

17、快了,马上就大结局了,追查到这里时候很奇怪,为什么这个svchsot.exe为什么启动这么快,微软的processmonitor都没抓到记录。我得抓下他从哪里启动的。

18、排查方面无非3点,1、查run注册表 2、查组策略启动项目 3、查服务。从对该作者的推理来看,是个心思很缜密的人,要不然不会用到混淆系统程序用svchsot.exe这个程序了。果不其然最终发现他是替换掉了系统时间服务来达到逃避的目的,然后下载了增值程序。

19、好了,该大结局了。最终问题原因是系统包被做了手脚,将后门程序直接植入到了服务中去了。

20、解决办法太多了,将上述IP直接禁掉是最直接的,或者删除掉这个svchsot.exe程序都可以的。随大家发挥了

本文由顺网小哥原创,尊重他人劳动成果转载他处请注明原作者声明

猜你喜欢

- 最新发布的文章

域名出售

2025年03月08日

C语言不同进制数据printf表达方式

2022年01月09日

Windows服务器监控工具

2021年08月21日

如何屏蔽Ctrl+alt+del快捷键

2021年05月11日

桌面突然多出一个"游戏圈_网络助手"

2021年05月11日

- 最新评论

如果对你有帮助,快赞赏下作者吧。

如果对你有帮助,快赞赏下作者吧。